| AJAX可以讓數(shù)據(jù)在后臺(tái)無聲無息地進(jìn)行,假如有辦法讓你的JS腳本與這個(gè)AJAX模塊在同域內(nèi)的話,那可以使用這個(gè)XSS來完成二次攻擊,并且可以通過XHR對(duì)象的status屬性來判斷返回結(jié)果的正確與否。GET型的AJAX,直接構(gòu)造URL里的參數(shù)值;POST型的AJAX,則構(gòu)造好XHR對(duì)象的send方法里的參數(shù)值。

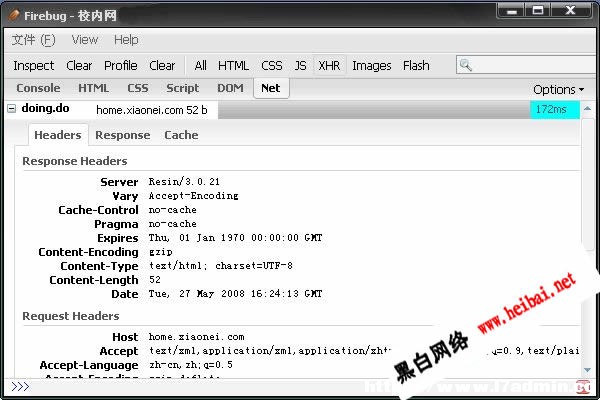

一般借用AJAX來完成的攻擊,很難被用戶察覺,除非我們要讓用戶察覺。firefox中的插件firebug能夠分析出XHR的一切動(dòng)作:

在本地域如何對(duì)AJAX模塊化的web程序進(jìn)行安全檢測(cè)呢? 雖然AJAX不可以直接跨域傳輸數(shù)據(jù),但是你可以在本地域中與目標(biāo)AJAX模塊傳輸數(shù)據(jù)。拿我的To Do/Project做個(gè)實(shí)驗(yàn),如下代碼: alert(_x) function check_login(){ var up="up=" escape('余弦') "|" "1234567"; _x.open("POST","http://www.0x37.com/Project/login.asp",true); _x.setRequestHeader("Content-Type","application/x-www-form-urlencoded"); _x.onreadystatechange=function() { if(_x.readyState==4) { if(_x.status==200) { alert(_x.responseText); } } } _x.send(up); } check_login(); //logout(); 在本地提交這段代碼后,它會(huì)與0x37 Project上的login.asp文件進(jìn)行通信,它的作用是猜測(cè)用戶名與密碼,并根據(jù)返回值判斷正確與否,假如有個(gè)字典,那么就可以批量猜測(cè)密碼了,這樣的通信很正常。我們構(gòu)造的惡意值也就是在這個(gè)AJAX盒子中進(jìn)行注入的。當(dāng)然,我們也可以直接對(duì)AJAX中的目標(biāo)URL進(jìn)行檢測(cè)。AJAX雖然將很多服務(wù)端文件“隱藏”了起來,但這并不說明這些服務(wù)端文件就安全了,也許還會(huì)暴露出更嚴(yán)重的問題。 |

免責(zé)聲明:本站部分文章和圖片均來自用戶投稿和網(wǎng)絡(luò)收集,旨在傳播知識(shí),文章和圖片版權(quán)歸原作者及原出處所有,僅供學(xué)習(xí)與參考,請(qǐng)勿用于商業(yè)用途,如果損害了您的權(quán)利,請(qǐng)聯(lián)系我們及時(shí)修正或刪除。謝謝!

始終以前瞻性的眼光聚焦站長(zhǎng)、創(chuàng)業(yè)、互聯(lián)網(wǎng)等領(lǐng)域,為您提供最新最全的互聯(lián)網(wǎng)資訊,幫助站長(zhǎng)轉(zhuǎn)型升級(jí),為互聯(lián)網(wǎng)創(chuàng)業(yè)者提供更加優(yōu)質(zhì)的創(chuàng)業(yè)信息和品牌營(yíng)銷服務(wù),與站長(zhǎng)一起進(jìn)步!讓互聯(lián)網(wǎng)創(chuàng)業(yè)者不再孤獨(dú)!

掃一掃,關(guān)注站長(zhǎng)網(wǎng)微信

大家都在看

大家都在看